Якщо ви випадково запушили секрети в Git, не починайте з переписування історії. Спочатку ротувати або відкликати скомпрометовані ключі, видалити файл звичайним новим комітом і поставити запобіжник, щоб помилка не повторилася. Саме така послідовність реально знижує ризик і не ламає репозиторій усій команді.

Одного разу на попередньому місці роботи я став свідком ситуації, яка запам’яталася надовго. Досвідчений розробник випадково закомітив файл config.json з робочими API-ключами у спільний репозиторій. Далі пішов ланцюжок рішень із найкращих намірів, який зробив інцидент значно гіршим, перш ніж почалося виправлення.

У цьому гайді розберемо, що сталося, чого команда навчилася і що робити, якщо ви випадково закомітили API-ключ, токен, пароль чи інший секрет у GitHub, GitLab, Bitbucket або будь-який інший спільний Git-репозиторій.

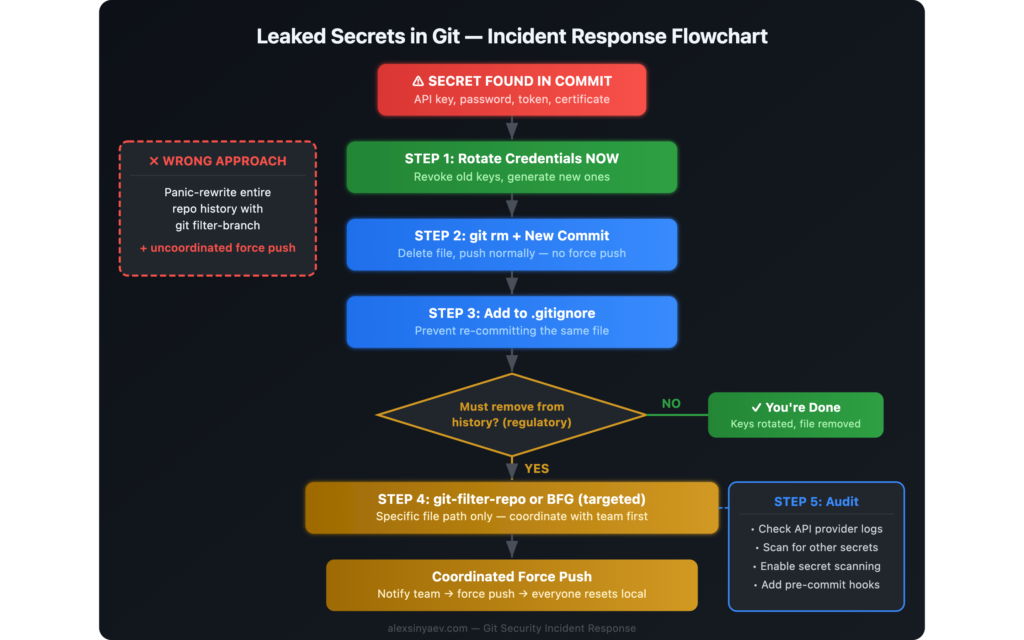

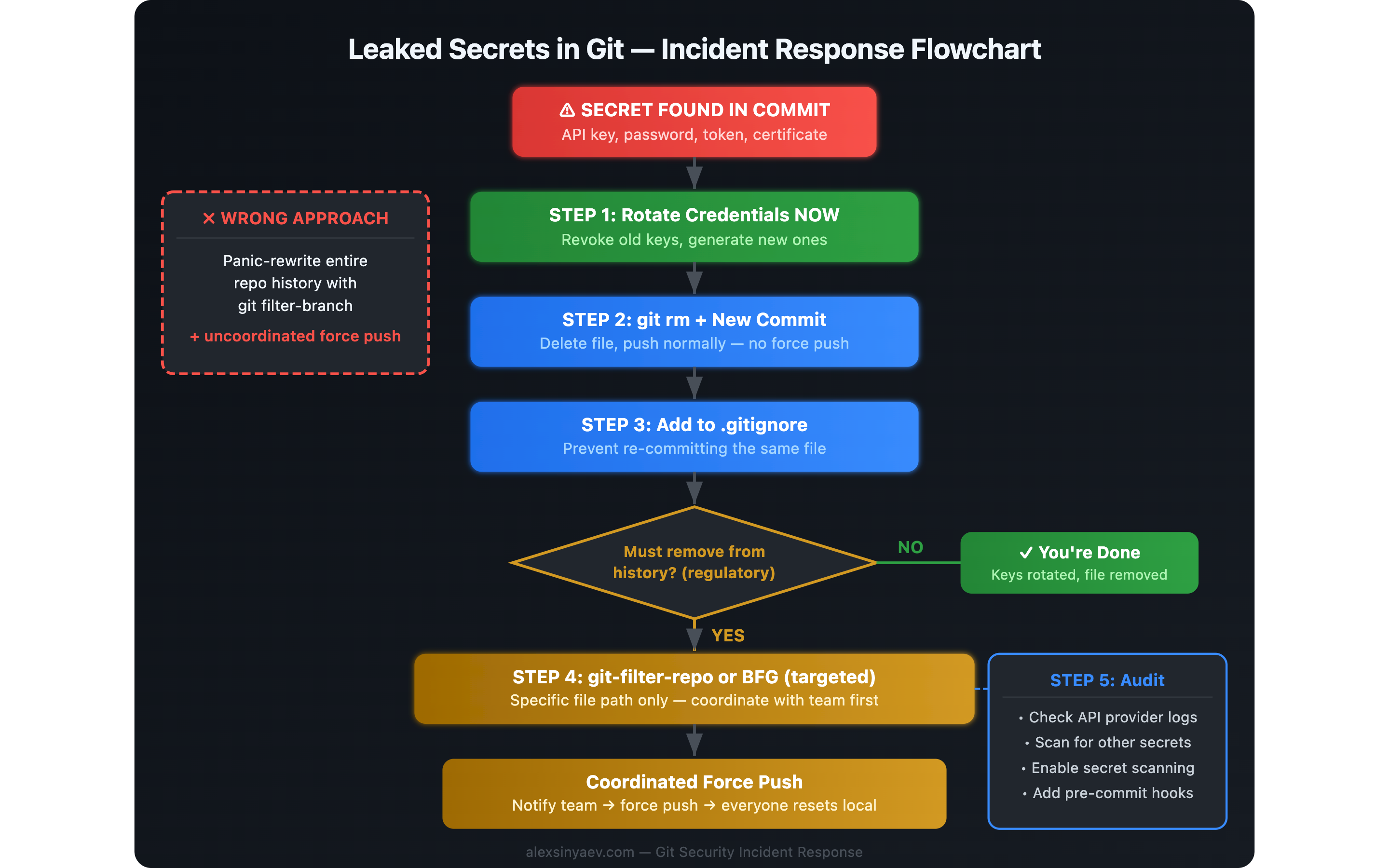

Коротка відповідь: що робити, якщо ви закомітили секрети в Git

- Негайно ротувати або відкликати секрет. Це єдиний крок, який реально зменшує ризик безпеки.

- Видалити файл або секрет новим комітом. Не робіть панічний

git push --forceу спільну гілку. - Додати файл або патерн у

.gitignore. Це знижує шанс повторного інциденту. - Перевірити масштаб витоку. Перегляньте логи, доступи та пов’язані системи.

- Переписувати історію лише за реальної потреби. Якщо це необхідно, робіть це узгоджено і контрольовано.

Як усе почалося: секрети у конфігураційному файлі

Це був звичайний коміт. Розробник працював над інтеграцією сервісу і не помітив, що новий файл config.json містить робочі API-ключі. Файл був доданий до індексу, закомічений і відправлений у спільний віддалений репозиторій. Ніхто не помітив цього на код-рев’ю. Ключі залишилися в історії комітів, доступні будь-кому з доступом до репозиторію.

Проблему виявили наступного дня під час звичайного рев’ю. Хтось відкрив файл і одразу побачив продакшен-креденшели у відкритому вигляді в системі контролю версій.

Панічна реакція: «давайте почистимо історію»

Першим поривом було видалити файл і зробити так, щоб його не можна було знайти навіть в історії комітів. Швидкий пошук привів до старої відповіді на Stack Overflow з порадою використовувати git filter-branch. Це звучало відповідально, але для спільного репозиторію під тиском це був неправильний крок.

Команду застосували занадто широко. Замість точкового видалення одного файла вона переписала усю історію репозиторію. Змінилися хеші за чотири роки комітів. Локальна історія розійшлася з remote. А потім стався force push:

git push --force origin mainЗ цього моменту команда мала вже два інциденти:

- початковий витік секрету;

- і переписану історію спільного репозиторію.

Чому переписування спільної історії Git небезпечне

Переписування історії в гілці, з якою працюють інші люди, саме по собі несе ризики. Якщо робити це в паніці, security cleanup легко перетворюється на інженерний збій.

- Ламаються локальні репозиторії. У всіх, хто вже підтягнув старі коміти, граф гілок перестає збігатися з origin.

- Втрачається контекст рев’ю. Pull request-и, обговорення та посилання на конкретні коміти починають вести в нікуди.

- Збивається CI/CD. Пайплайни, кеші артефактів, теги релізів і деплой-посилання можуть перестати відповідати стану репозиторію.

- Ускладнюється налагодження.

git blame,git bisectі трасування змін стають менш надійними після непотрібного rewrite. - Зростає ризик поганого відновлення. Якщо ні в кого не залишиться вихідних refs, повернути попередній стан буде набагато складніше.

Як ми відновилися

Нам пощастило. Один член команди не робив pull після force push і все ще мав локальну копію з вихідною історією та правильними хешами.

План відновлення був простим, але вимагав координації:

- Ми перевірили, що локальна гілка

mainколеги відповідає останньому коректному стану віддаленого репозиторію. - Він повернув вихідну історію назад на remote через force push.

- Решта команди виконала

git fetch originі синхронізувала локальні гілки з відновленим remote. - Ми ще раз перевірили pull request references, CI та пов’язані процеси.

Якби тієї недоторканої копії не існувало, довелося б або вручну відновлювати посилання, або жити з переписаною історією як з новою реальністю.

Що робити натомість, якщо ви випадково запушили секрети в GitHub

Після постмортему ми задокументували безпечніший сценарій реагування. Для більшості команд і спільних репозиторіїв саме він є правильним за замовчуванням.

Крок 1: Негайно ротувати креденшели

Це обов’язкова перша дія. Відкличте витіклий токен, API-ключ, пароль, SSH-ключ, webhook secret або хмарний credential і випустіть новий. Якщо секрет давав широкий доступ, ротувати варто і пов’язані сутності: сесії, інтеграційні ключі, сервісні акаунти.

Важливо: видалення секрету з Git не робить його знову безпечним. Якщо він уже потрапив у remote, виходьте з того, що його могли скопіювати, закешувати або автоматично просканувати.

Крок 2: Видалити файл або секрет новим комітом

Якщо репозиторій спільний, безпечний варіант за замовчуванням — виправити поточний стан без переписування старих комітів:

git rm config.json

git commit -m "Remove accidentally committed credentials file"

git push origin mainЯкщо секрет знаходиться всередині файла, який має залишитися в репозиторії, заберіть чутливе значення з файла, перенесіть його в змінні оточення або секрет-сховище і закомітьте звичайну правку.

Крок 3: Поставити захист від повторення

Додайте файл у .gitignore або перебудуйте конфігурацію так, щоб секрети підтягувалися з оточення:

echo "config.json" >> .gitignore

git add .gitignore

git commit -m "Ignore local credentials file"

git push origin mainКорисно також тримати в репозиторії безпечний шаблон, наприклад config.example.json або .env.example, щоб розробники бачили очікувану структуру локальної конфігурації.

Крок 4: Оцініть масштаб витоку

Після ротації та видалення секрету з поточної гілки потрібно зрозуміти, чи був реальний збиток:

- Перевірте логи провайдера на підозрілі запити, IP та спроби входу.

- З’ясуйте, чи був репозиторій публічним, чи форкався, чи потрапляв у дзеркала або CI-логи.

- Пошукайте інші захардкоджені креденшели по проєкту.

- Оцініть scope витіклого секрету: read-only, write, admin, billing, production data.

- Зафіксуйте, що саме було розкрито, коли секрет ротували і чи були ознаки зловживання.

Крок 5: Переписуйте історію лише якщо це справді потрібно

Іноді повне очищення історії виправдане: публічний репозиторій, комплаєнс, юридичні вимоги або особливо чутливий секрет. Але це має бути контрольоване технічне вікно, а не емоційна реакція.

Якщо очищення історії все ж обов’язкове:

- Віддавайте перевагу git-filter-repo замість

git filter-branch. - Націлюйтеся лише на конкретний шлях або шаблон файла.

- Заздалегідь попередьте всіх, хто працює з репозиторієм.

- Підготуйте інструкції з відновлення для локальних копій, форків, CI та деплою.

- Очікуйте force push і подальшу ручну синхронізацію.

# Видалення одного шляху з історії через git-filter-repo

git filter-repo --invert-paths --path config.json

# Альтернатива: BFG Repo-Cleaner

bfg --delete-files config.jsonBFG Repo-Cleaner теж підходить для точкового очищення. Тут важливіше не вибір інструмента, а контрольований процес і координація з командою.

Коли не переписувати історію — це краще рішення

Багато команд переоцінюють користь видалення старого коміту і недооцінюють вартість force push з переписаною історією. Якщо секрет уже ротований, безпосередній ризик здебільшого знятий. Для приватного спільного репозиторію forward-fix часто є найкращим компромісом.

Практичний порядок зазвичай такий:

- Нейтралізувати секрет.

- Стабілізувати репозиторій.

- Лише потім вирішувати, чи варте історичне очищення супутнього збитку.

Як запобігти випадковому коміту секретів

Найкраща реакція на інцидент — зробити сам клас помилки менш імовірним.

Використовуйте .gitignore агресивно

Будь-який репозиторій має ігнорувати типові локальні секрети з першого дня:

.env

.env.*

config.json

*.pem

*.key

credentials.json

service-account.jsonВикористовуйте secret scanning до коміту і на push

Перевірки до коміту і в CI ловлять багато витоків ще до потрапляння в shared remote. Часті варіанти: git-secrets, detect-secrets і Gitleaks.

# Приклад: встановлення і запуск Gitleaks як pre-commit перевірки

brew install gitleaks

gitleaks git --pre-commitУвімкніть GitHub secret scanning і push protection

GitHub уміє розпізнавати багато відомих форматів секретів до або після потрапляння в репозиторій. Якщо код зберігається на GitHub, увімкніть secret scanning і, де доступно, push protection.

Зберігайте секрети поза репозиторієм

Креденшели мають надходити зі змінних оточення, платформних секретів або спеціалізованого secret manager, а не з відстежуваних файлів. Для цього підходять HashiCorp Vault, AWS Secrets Manager і 1Password CLI.

Перевіряйте staged changes перед кожним комітом

Ця звичка ловить більше помилок, ніж здається:

git diff --cached

git log -p -1FAQ: випадково закомітив секрети в Git

Достатньо просто видалити файл?

Ні. Видалення файла з останнього коміту або поточної гілки не робить секрет безпечним. Спочатку ротувати його, потім приводити репозиторій до ладу.

Чи потрібно робити force push після видалення секрету?

За замовчуванням ні. У спільному репозиторії force push має бути винятком, а не рефлексом. Більшість інцидентів безпечно закриваються через ротацію секрету і звичайний cleanup commit.

Що якщо репозиторій публічний?

Вважайте, що секрет був розкритий одразу. Публічні репозиторії активно скануються. Негайно відкличте ключ, перевірте логи використання і вже потім окремо вирішуйте питання очищення історії.

Який інструмент використовувати, якщо історію все ж треба чистити?

Використовуйте git-filter-repo або BFG Repo-Cleaner. git filter-branch для такого завдання сьогодні зазвичай не найкращий вибір.

Ключові висновки

- Спочатку ротація, потім очищення. Сам секрет — це інцидент. Історія Git — окреме завдання з прибирання.

- Не створюйте другий інцидент. Поспішний

git push --forceможе завдати більше операційної шкоди, ніж початкова помилка. - Для спільних репозиторіїв обирайте forward-fix. Видаліть файл новим комітом, поставте захист і не блокуйте команду.

- Переписуйте історію лише усвідомлено. Якщо цього вимагає публічність, ризик або комплаєнс, використовуйте правильний інструмент і працюйте узгоджено.

- Профілактика дешева.

.gitignore, secret scanning і нормальна робота з конфігурацією запобігають більшості таких витоків.

Інциденти безпеки рідко визначаються лише початковою помилкою. Їх визначає якість реакції. Якщо команда швидко ротуватиме секрети, чітко комунікуватиме і не ламатиме Git без потреби, випадковий коміт секрету залишиться коротким інцидентом, а не перетвориться на довгий проєкт із відновлення.

Схожі статті

- Чому безпека важлива у веб-розробці — чому безпека має бути вимогою до продукту, а не останнім штрихом.

- Дебаг продакшен-сайту після ІІ-деплою — ще один розбір реального інциденту з практичними кроками.

- Docker і WordPress для локальної розробки — як контейнери зменшують помилки, пов’язані з оточенням.