Если вы случайно запушили секреты в Git, не начинайте с переписывания истории. Начните с ротации или отзыва скомпрометированных ключей, удалите файл обычным новым коммитом и закройте путь к повторению той же ошибки. Именно такой порядок реально снижает риск и не ломает репозиторий всей команде.

Однажды на одном из прошлых мест работы я стал свидетелем ситуации, которая запомнилась надолго. Опытный разработчик случайно закоммитил файл config.json с рабочими API-ключами в общий репозиторий. Дальше последовала цепочка решений из лучших побуждений, которая сделала инцидент значительно хуже, прежде чем стало лучше.

В этом гайде разберём, что произошло, чему команда научилась и что делать, если вы случайно закоммитили API-ключ, токен, пароль или другой секрет в GitHub, GitLab, Bitbucket или любой другой общий Git-репозиторий.

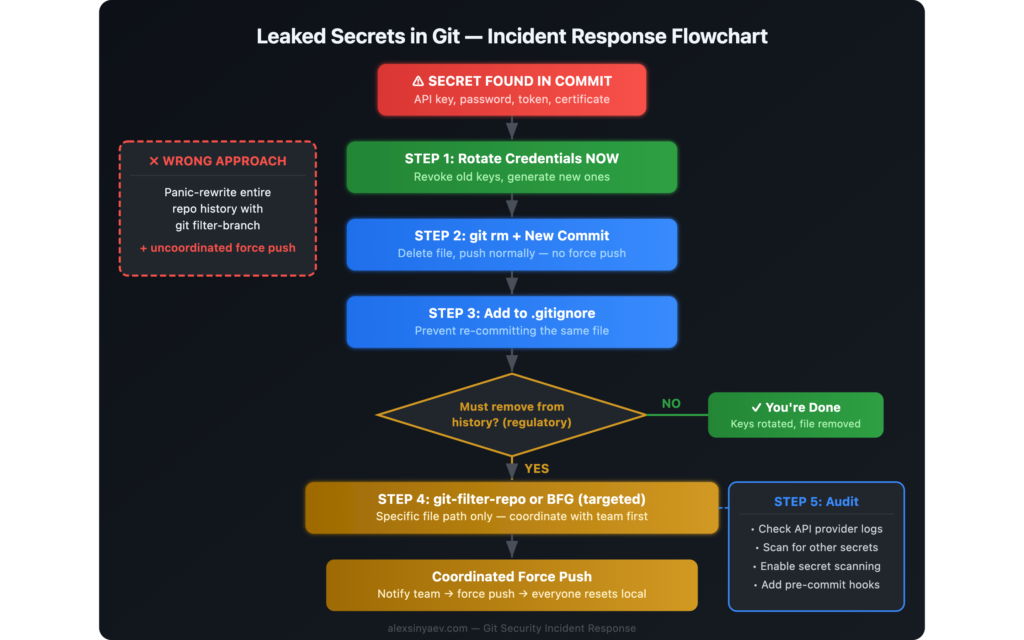

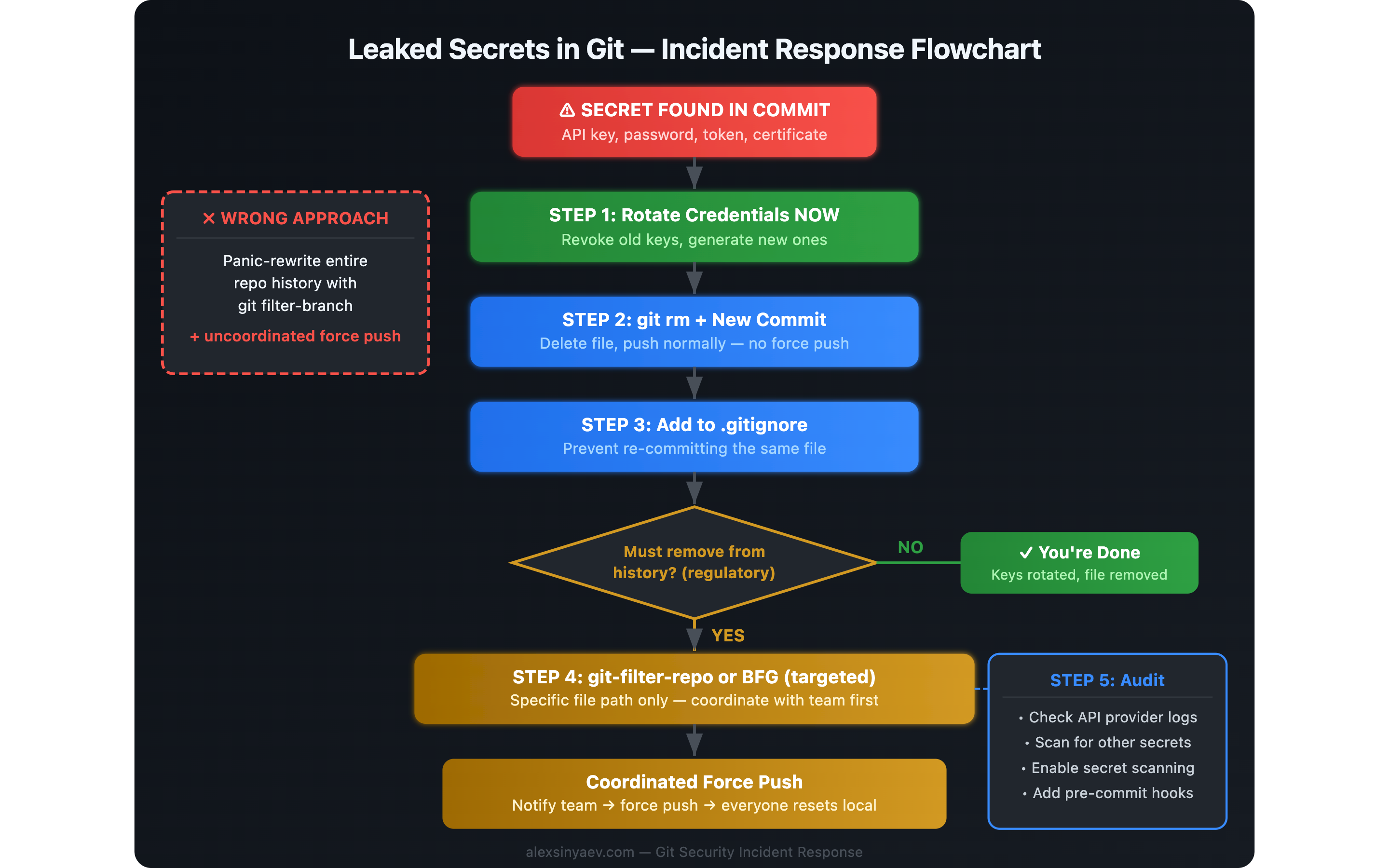

Короткий ответ: что делать, если вы закоммитили секреты в Git

- Немедленно ротируйте или отзовите секрет. Это единственный шаг, который снижает реальный риск безопасности.

- Удалите файл или секрет новым коммитом. Не делайте панический

git push --forceв общую ветку. - Добавьте файл или паттерн в

.gitignore. Это снизит шанс повторного инцидента. - Проверьте масштаб утечки. Просмотрите логи, права доступа и связанные системы.

- Переписывайте историю только при реальной необходимости. Если это требуется, делайте это согласованно и аккуратно.

Как всё началось: секреты в конфигурационном файле

Это был обычный коммит. Разработчик работал над интеграцией сервиса и не заметил, что новый файл config.json содержит рабочие API-ключи. Файл был добавлен в индекс, закоммичен и отправлен в общий удалённый репозиторий. Никто не заметил этого на код-ревью. Ключи остались в истории коммитов, доступные любому с доступом к репозиторию.

Проблему обнаружили на следующий день во время обычного ревью. Кто-то открыл файл и сразу увидел продакшен-креденшелы в открытом виде в системе контроля версий.

Паническая реакция: «давайте почистим историю»

Первым порывом было удалить файл и сделать так, чтобы его нельзя было найти даже в истории коммитов. Быстрый поиск привёл к старому ответу на Stack Overflow с рекомендацией использовать git filter-branch. Это звучало как ответственный подход, но для общего репозитория под давлением это был плохой выбор.

Команда была применена слишком широко. Вместо точечного удаления одного файла она переписала всю историю репозитория. Изменились хеши за четыре года коммитов. Локальная история разошлась с удалённой. А затем последовал force push:

git push --force origin mainС этого момента у команды было уже два инцидента:

- исходная утечка секрета;

- и переписанная история общего репозитория.

Почему переписывание общей истории Git опасно

Переписывание истории в ветке, с которой работают другие люди, само по себе несёт риски. Если делать это в панике, очистка безопасности легко превращается в инженерную аварию.

- Ломаются локальные репозитории. У всех, кто уже подтянул старые коммиты, граф веток перестаёт совпадать с origin.

- Теряется контекст ревью. Пулл-реквесты, обсуждения и ссылки на конкретные коммиты начинают указывать в пустоту.

- Сбивается CI/CD. Пайплайны, кеши артефактов, теги релизов и деплой-ссылки могут перестать соответствовать состоянию репозитория.

- Усложняется отладка.

git blame,git bisectи трассировка изменений становятся менее надёжными после ненужного rewrite. - Растёт риск плохого восстановления. Если ни у кого не остались исходные refs, вернуть прежнее состояние становится намного сложнее.

Как мы восстановились

Нам повезло. Один член команды не делал pull после force push и всё ещё имел локальную копию с исходной историей и правильными хешами.

План восстановления был простым, но требовал координации:

- Мы проверили, что локальная ветка

mainколлеги соответствует последнему корректному состоянию удалённого репозитория. - Он вернул исходную историю обратно на remote через force push.

- Остальная команда выполнила

git fetch originи синхронизировала локальные ветки с восстановленным remote. - Мы перепроверили pull request references, CI и связанные процессы.

Если бы той нетронутой копии не оказалось, пришлось бы либо вручную восстанавливать ссылки, либо жить с переписанной историей как с новой реальностью.

Что делать вместо этого, если вы случайно запушили секреты в GitHub

После постмортема мы задокументировали более безопасный сценарий реагирования. Для большинства команд и общих репозиториев именно он является правильным по умолчанию.

Шаг 1: Немедленно ротируйте креденшелы

Это обязательное первое действие. Отзовите утёкший токен, API-ключ, пароль, SSH-ключ, webhook secret или облачный credential и выпустите новый. Если секрет давал широкий доступ, ротируйте и связанные сущности: сессии, интеграционные ключи, сервисные аккаунты.

Важно: удаление секрета из Git не делает его снова безопасным. Если он уже попал в remote, исходите из того, что его могли скопировать, закешировать или автоматически просканировать.

Шаг 2: Удалите файл или секрет новым коммитом

Если репозиторий общий, безопасный вариант по умолчанию — исправить текущее состояние без переписывания старых коммитов:

git rm config.json

git commit -m "Remove accidentally committed credentials file"

git push origin mainЕсли секрет находится внутри файла, который должен оставаться в репозитории, уберите чувствительное значение из файла, перенесите его в переменные окружения или секрет-хранилище и закоммитьте обычную правку.

Шаг 3: Поставьте защиту от повторения

Добавьте файл в .gitignore или перестройте конфигурацию так, чтобы секреты подтягивались из окружения:

echo "config.json" >> .gitignore

git add .gitignore

git commit -m "Ignore local credentials file"

git push origin mainПолезно также держать в репозитории безопасный шаблон, например config.example.json или .env.example, чтобы разработчики понимали ожидаемую структуру локальной конфигурации.

Шаг 4: Оцените масштаб утечки

После ротации и удаления секрета из текущей ветки нужно понять, был ли ущерб:

- Проверьте логи провайдера на подозрительные запросы, IP и попытки входа.

- Уточните, был ли репозиторий публичным, форкался ли он, попадал ли в зеркала или CI-логи.

- Поищите другие захардкоженные креденшелы по проекту.

- Оцените scope утёкшего секрета: read-only, write, admin, billing, production data.

- Зафиксируйте, что именно было раскрыто, когда секрет ротировали и были ли признаки злоупотребления.

Шаг 5: Переписывайте историю только если это действительно нужно

Иногда полная очистка истории оправдана: публичный репозиторий, комплаенс, юридические требования или особенно чувствительный секрет. Но это должно быть управляемое техническое окно, а не эмоциональная реакция.

Если очистка истории всё же обязательна:

- Предпочитайте git-filter-repo вместо

git filter-branch. - Нацеливайтесь только на конкретный путь или шаблон файла.

- Заранее предупредите всех, кто работает с репозиторием.

- Подготовьте инструкции по восстановлению для локальных копий, форков, CI и деплоя.

- Ожидайте force push и последующую ручную синхронизацию.

# Удаление одного пути из истории с git-filter-repo

git filter-repo --invert-paths --path config.json

# Альтернатива: BFG Repo-Cleaner

bfg --delete-files config.jsonBFG Repo-Cleaner тоже подходит для точечной очистки. Здесь важнее не выбор инструмента, а контролируемый процесс и координация с командой.

Когда не переписывать историю — это лучшее решение

Многие команды переоценивают пользу удаления старого коммита и недооценивают стоимость force push с переписанной историей. Если секрет уже ротирован, непосредственный риск в основном снят. Для приватного общего репозитория forward-fix часто является лучшим компромиссом.

Практический порядок обычно такой:

- Нейтрализовать секрет.

- Стабилизировать репозиторий.

- Только потом решать, стоит ли историческая очистка сопутствующего ущерба.

Как предотвратить случайный коммит секретов

Лучшая реакция на инцидент — сделать сам класс ошибки менее вероятным.

Используйте .gitignore агрессивно

Любой репозиторий должен игнорировать типовые локальные секреты с первого дня:

.env

.env.*

config.json

*.pem

*.key

credentials.json

service-account.jsonИспользуйте secret scanning до коммита и на push

Проверки до коммита и в CI ловят многие утечки ещё до попадания в shared remote. Частые варианты: git-secrets, detect-secrets и Gitleaks.

# Пример: установка и запуск Gitleaks как pre-commit проверки

brew install gitleaks

gitleaks git --pre-commitВключите GitHub secret scanning и push protection

GitHub умеет распознавать многие известные форматы секретов до или после попадания в репозиторий. Если код хранится на GitHub, включите secret scanning и, где доступно, push protection.

Храните секреты вне репозитория

Креденшелы должны поступать из переменных окружения, платформенных секретов или специализированного secret manager, а не из отслеживаемых файлов. Для этого подходят HashiCorp Vault, AWS Secrets Manager и 1Password CLI.

Проверяйте staged changes перед каждым коммитом

Эта привычка ловит больше ошибок, чем кажется:

git diff --cached

git log -p -1FAQ: случайно закоммитил секреты в Git

Достаточно просто удалить файл?

Нет. Удаление файла из последнего коммита или текущей ветки не делает секрет безопасным. Сначала ротируйте его, потом приводите репозиторий в порядок.

Нужно ли делать force push после удаления секрета?

По умолчанию нет. В общем репозитории force push должен быть исключением, а не рефлексом. Большинство инцидентов безопасно закрываются через ротацию секрета и обычный cleanup commit.

Что если репозиторий публичный?

Считайте, что секрет был раскрыт сразу. Публичные репозитории активно сканируются. Немедленно отзовите ключ, проверьте логи использования и потом отдельно решайте вопрос с очисткой истории.

Какой инструмент использовать, если историю всё же нужно чистить?

Используйте git-filter-repo или BFG Repo-Cleaner. git filter-branch для такой задачи сегодня обычно не лучший выбор.

Ключевые выводы

- Сначала ротация, потом очистка. Сам секрет — это инцидент. История Git — отдельная задача по уборке.

- Не создавайте второй инцидент. Поспешный

git push --forceможет нанести больше операционного вреда, чем исходная ошибка. - Для общих репозиториев предпочитайте forward-fix. Удалите файл новым коммитом, поставьте защиту и не блокируйте команду.

- Переписывайте историю только осознанно. Если этого требует публичность, риск или комплаенс, используйте правильный инструмент и работайте согласованно.

- Профилактика дёшева.

.gitignore, secret scanning и нормальная работа с конфигурацией предотвращают большую часть таких утечек.

Инциденты безопасности редко определяются только исходной ошибкой. Их определяет качество реакции. Если команда быстро ротирует секреты, ясно коммуницирует и не ломает Git без необходимости, случайный коммит секрета остаётся коротким инцидентом, а не превращается в долгий проект по восстановлению.

Похожие статьи

- Почему безопасность важна в веб-разработке — почему безопасность должна быть требованием к продукту, а не последним штрихом.

- Отладка продакшен-сайта после ИИ-деплоя — ещё один разбор реального инцидента с практическими шагами.

- Docker и WordPress для локальной разработки — как контейнеры уменьшают ошибки, связанные с окружением.